Национальный сертификат безопасности как очередная "попытка контролировать интернет". Что не так?

Этот текст за 20 секунд

- Национальный сертификат безопасности – идея не новая. Впервые о нём заговорили 4 года назад. Тогда государству не хватило технической мощности.

- Устанавливать национальный сертификат необязательно. Например, Аскар Жумагалиев и Аблайхан Оспанов этого не сделали. Им ещё не пришло СМС-уведомление, но и требования такого в Законе "О связи" нет.

- Да, национальный сертификат – это возможность контролировать казахстанский интернет, закрывать доступ к тем или иным ресурсам, удалять или видоизменять информацию, получать доступ к личным данным пользователей. Но государство и без него всё это умеет.

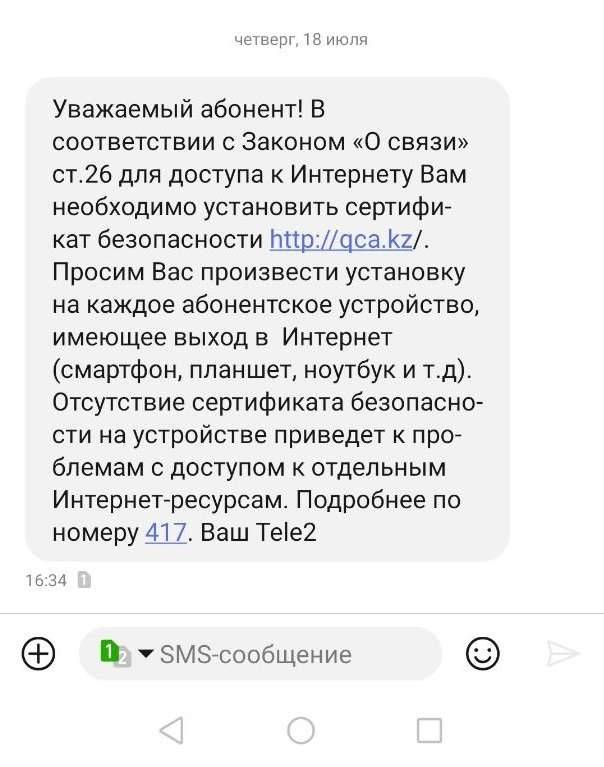

Казахстанские социальные сети и СМИ кипят новостями о национальном сертификате безопасности. 17-18 июля 2019 года жителям нескольких городов Казахстана (официально анонсирован был только Нур-Султан) пришло вот такое сообщение:

Сертификат позволит оградить казахстанских пользователей интернета от хакерских атак и просмотра противоправного контента. Устанавливать его при этом никто не принуждает, но в случае, если пользователь этого не сделает, у него могут быть проблемы с доступом к сети. Разбираемся, что это за сертификат, как он работает и какие кому даёт права.

Что такое сертификаты безопасности?

Сертификат безопасности – это ключ шифрования информации, передаваемой между пользователями и интернет-сервисом. Практически все публичные страницы в интернете используют тот или иной публичный сертификат. В каждом устройстве по умолчанию вшиты десятки сертификатов безопасности, подобных тому, который вам прислали операторы связи. Представители властей поясняют, что казахстанский от зарубежных отличается только происхождением.

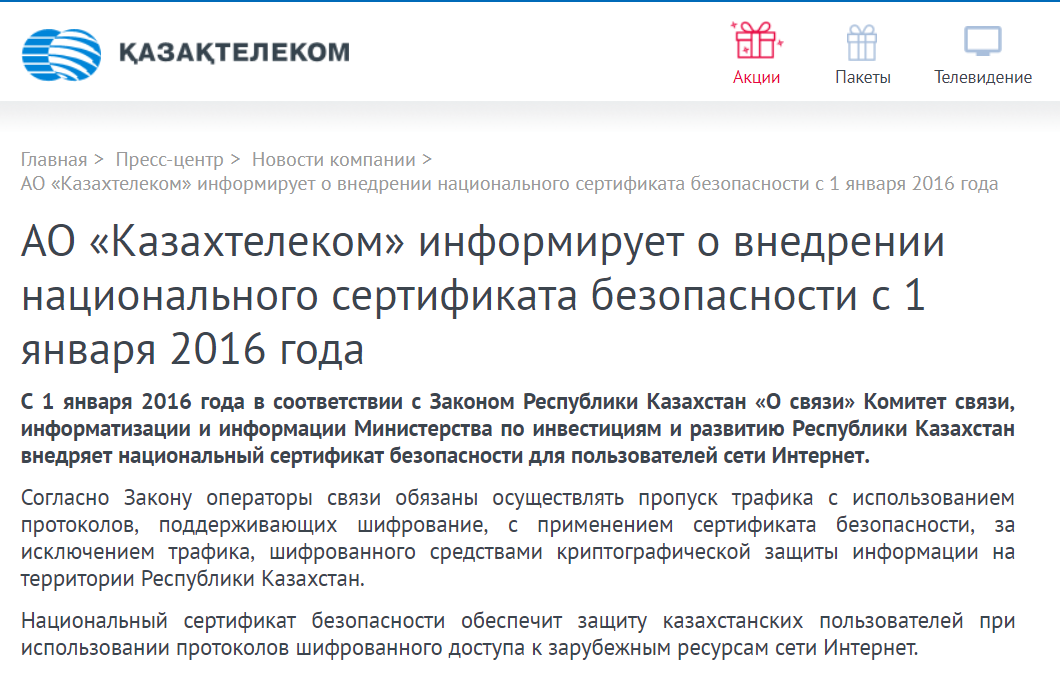

Впервые о сертификате безопасности казахстанского производства общественности стало известно 30 ноября 2015 года. На сайте "Казахтелеком" появилось объявление, в котором говорилось, что с 1 января 2016 года Комитет связи, информатизации и информации внедряет национальный сертификат безопасности, который пользователи должны установить на все устройства с выходом в интернет. Позже такие объявления появлялись на сайтах других операторов, но затем их удалили, а идею национального сертификата свернули. Мощности оборудования не хватило для того, чтобы покрыть всю территорию Казахстана. Кроме того, компания Mozilla отклонила сертификат из-за риска, что казахстанские спецслужбы получат доступ к личным данным зарубежных пользователей.

Вот что мы писали об этом: Всё что нужно знать о национальном сертификате безопасности РК

Судя по всему, ко второй попытке удалось подготовиться лучше:

- По словам заместителя председателя комитета по информационной безопасности Министерства цифрового развития, инноваций и аэрокосмической промышленности РК Руслана Абдикаликова сертификат используется только на территории нашей страны.

- В Казахстане был образован Государственный пиринговый центр – это точка, где стыкуются все операторы, которые находятся на территории страны. Такая концентрация даёт доступ ко всему трафику из единого центра.

- Ожидается, что на базе Государственного пирингового центра будет развёрнутая инфраструктура казахстанского DNS. Система необходима для локальной поддержки доменов верхнего уровня, что позволяет быть менее зависимым от мирового центра интернета.

- На казахстанском рынке телекоммуникаций появился квазигосударственный супермонополист в лице АО "Казахтелеком", который занимает доминирующее положение в предоставлении услуг телефонии, интернета, мобильного интернета и мобильной связи.

На то, чтобы исправить ситуацию, понадобилось почти 4 года. Отечественный сертификат безопасности выпущен Национальным удостоверяющим центром Республики Казахстан, а с его документацией можно ознакомиться по ссылке.

Читайте также: С какими сложностями столкнётся "Казахтелеком" после покупки Kcell

Удостоверяющие центры, или так называемые центры сертификации, обеспечивают безопасный обмен данными между пользователем и интернет-сервисом. Их создают государства, крупные корпорации и компании, специализирующиеся на безопасности.

Главное требование к подобным структурам – высокий уровень безопасности и защищённость закрытого ключа центра, так как в случае, если он будет скомпрометирован, станет возможной подделка сертификатов безопасности сайтов, перехват и замена трафика.

Как это работает?

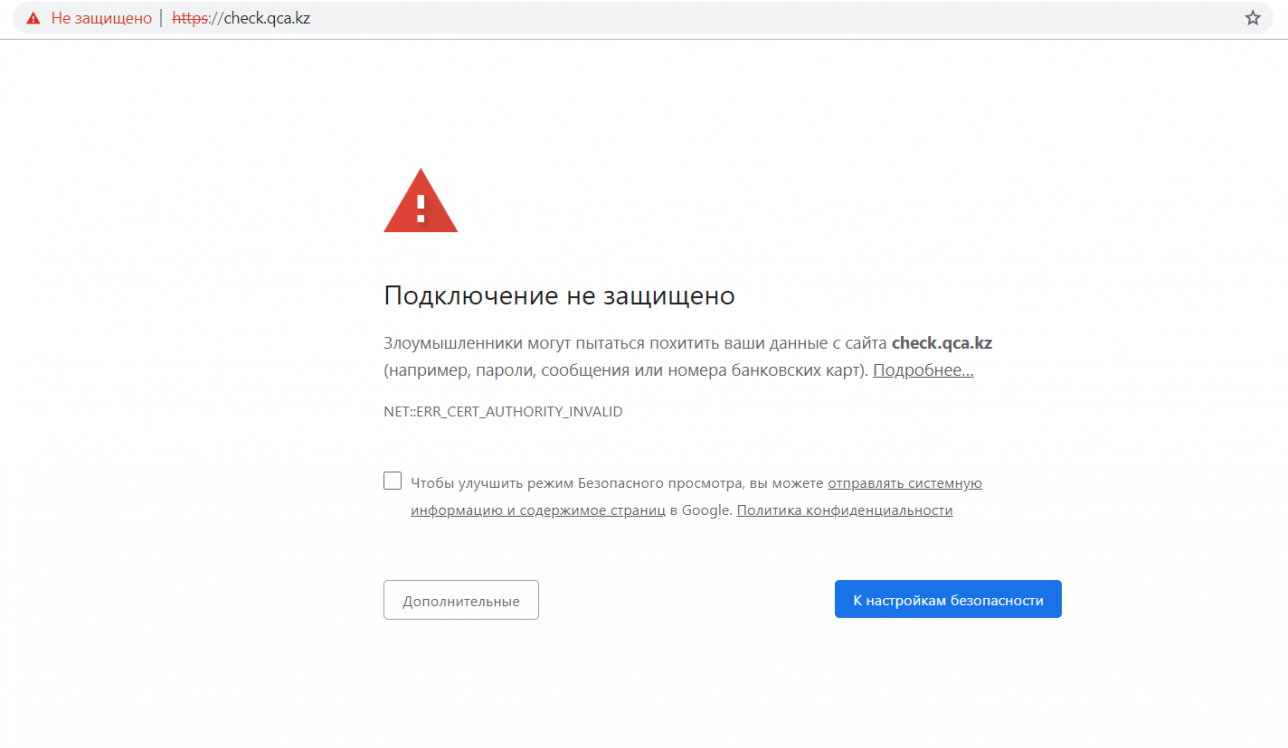

Ваш браузер, используя сертификат удостоверяющего центра, проверяет надёжность интернет-ресурса и налаживает с ним зашифрованный канал, чтобы пересылаемые данные никто не мог исказить или дешифровать. Для этого обе стороны – и отправитель, и получатель информации должны иметь одинаковый сертификат безопасности. Если его нет, то у вас на экране появляется плашка "Подключение не защищено: злоумышленники могут украсть ваши данные". Точно такое же сообщение вы можете увидеть, если злоумышленник попытался заменить пересылаемые данные, но не смог подделать подпись сертификатов, так как у него нет доступа к корневой системе удостоверяющего центра.

Сертификат безопасности – часть промежуточной системы, которая помогает выявить и заблокировать контент, который правительство считает противоправным. Например, в июле мошенники получили доступ к счетам 87 клиентов Народного банка через фишинговый сайт, а с установленным сертификатом безопасности специалисты могли бы быстрее отключить доступ к опасному ресурсу для казахстанцев. Для этого необходим корневой центр, который расположен на территории Казахстана. Подробно его возможности были описаны ещё в 2016 году пользователями портала habr.com.

Промежуточная система, которую сейчас тестирует правительство на территории столицы, работает по принципу хакерской атаки man-in-the-middle (англ.– "Атака посредника"). Злоумышленник становится ещё одним звеном в канале связи, но благодаря внедрению своего сертификата в список доверенных на устройстве жертвы может имитировать обе конечные точки.

По словам IT-специалиста Льва Трубача, устанавливая казахстанский сертификат безопасности, пользователи точно так же предоставляют полный контроль над своим трафиком.

"Если пользователь добавляет сертификат безопасности себе в список доверенных УЦ, это позволит государству внедряться в HTTPS-трафик и анализировать/блокировать/изменять его. Это позволит как предупреждать об опасности, например, выдавая страницу с предупреждением вместо страницы с чем-нибудь зловредным, так и блокировать определённые страницы в соцсетях, подменять содержимое статей. Кроме того, это позволит при желании читать сообщения электронной почты, перехватывать пароли и авторизационные данные", – говорит Лев Трубач.

Обычно, если разработчики браузеров обнаруживают сертификат безопасности, который может искажать передаваемые данные, его добавляют в чёрный список, то есть признают недействительным. Многие пользователи соцсетей как раз упоминали, что "надеются на браузеры", однако, по мнению Льва Трубача, у казахстанского сертификата не должно появиться проблем, ведь пользователи будут устанавливать его по собственной воле. Кроме того, как сказал представитель Министерства цифрового развития, инноваций и аэрокосмической промышленности, даже если национальный сертификат будет заблокирован международными удостоверяющими центрами, казахстанцы этого не заметят.

"Ничего не должно произойти, он используется только на территории страны, пока мы сами не отзовём его, он будет легитимен на нашей территории", – рассказывает заместитель председателя Комитета по информационной безопасности РК Руслан Абдикаликов.

Закон "О связи" не принуждает казахстанцев устанавливать сертификат безопасности, но, по словам Руслана Абдикаликова, его отсутствие будет мешать пользоваться интернетом. При этом Абдикаликов заявляет, что промежуточная система необходима для удобства граждан, так как она позволяет блокировать конкретные аккаунты или видеоролики в соцсетях без необходимости отключать доступ ко всему сервису, как, например, во время трансляций ДВК.

"Сертификат безопасности предназначен для того, чтобы пользователю не досаждать постоянными уведомлениями о том, что интернет-трафик на определённый ресурс подвергся изменению. Говоря простым языком, если сертификат установлен, то никаких сообщений не будет, если не установлен, каждый раз будет выходить сообщение о том, что интернет-сессия не доверенная", – рассказывает Руслан Абдикаликов.

Отвечая на вопрос о том, не поможет ли национальный сертификат получить доступ спецслужбам к личным данным казахстанцев, Абдикаликов говорит, что каждая корпорация, сертификат которой установлен на устройствах, имеет полный доступ к потоку данных пользователей, а при необходимости его могут запросить спецслужбы. Также он заявляет, что в соответствии с Конституцией РК никто не собирается нарушать тайну переписки, телефонных звонков и финансовых операций, если не нарушается закон.

Можно ли взломать новый сертификат? Какие риски?

Эксперты заверяют, что взломать сертификат безопасности практически невозможно. Кроме того, это бессмысленно. На дешифровку уйдут годы, за которые скорее всего закончится срок службы сертификата. Более вероятно, что злоумышленники смогут завладеть закрытым ключом удостоверяющего центра, что особенно критично, если государство использует промежуточное оборудование.

Например, в 2011 году хакер под псевдонимом Сomodohacker взломал серверы голландского удостоверяющего центра DigiNotar. Это позволило ему больше месяца следить за 300 тысячами IP-адресов иранцев, где к тому моменту использовали подобную систему фильтрации трафика.

Также злоумышленники могут подменить государственный сертификат на свой, взломав сайты операторов и заменив ссылку на скачивание сертификата.

Читайте также: Facebook потерял 100 млрд долларов из-за утечки данных. Что знает о вас самая большая социальная сеть?

Оба варианта взлома легко исправить, добавив скомпрометированный сертификат в чёрный список и выпустив новый, но это возможно только после обнаружения утечки. До этого момента у злоумышленника будет абсолютная власть над казахстанским интернетом. Единственное, что его будет ограничивать, – необходимость доступа к главным магистралям сети.

"Если сертификат всё-таки попадет к злоумышленникам, то они могут получить доступ только к тем данным, которые им удастся перехватить на каналах связи, до замены корневого сертификата. Другими словами, злоумышленники должны находиться на крупном узле связи магистрального оператора связи, чтоб получить возможность перехвата интернет-трафика", – рассказал Руслан Абдикаликов.

Государство собирается защищать граждан, однако в сложившейся ситуации именно оно и будет представлять главную опасность. Нельзя также исключать человеческий фактор. У чиновников или работников спецслужб с допуском к промежуточной системе появляется полный доступ к информации пользователей казахстанского интернета. Полный доступ к их финансам, возможность использовать личную информацию для шантажа или публикации от его имени экстремистских призывов.

Пользователи интернета чаще доверяют корпорациям, которым есть что терять, чем правительству. Так, 4 июля 2019 года появилась информация о том, что паспортные данные 11 миллионов казахстанцев были в публичном доступе, но государственный аппарат из-за этой утечки не понёс каких-либо потерь. В то же время частная корпорация в подобных случаях теряет сотни миллиардов долларов. Центр DigiNotar после утечки корневых сертификатов 2011 года полностью обанкротился.

А что делать с "проблемами с доступом", если я не установлю сертификат?

Единственный метод оградить себя от проблем с интернет-соединением и доступом к сайтам в виду отсутствия на устройстве национального сертификата – использовать VPN. При этом ожидаемо, что активация всех функций "промежуточной системы" позволит заблокировать на территории Казахстана все доступные VPN-сервисы. Останутся единицы, пользующиеся индивидуальными серверами, либо кто-то может установить свой, но стоит помнить, что согласно Закону "О связи" (статья 40, пункт 2, часть 1) пользователи несут ответственность за подмену сетевых адресов, с целью скрыть нарушения законов РК. Хоть факт использования VPN не является нарушением, но у правоохранительных органов может возникнуть вопрос "Зачем гражданин подменяет сетевой адрес, если заблокировано только то, что запрещено законом?".

Читайте также: Как правильно выбрать VPN и опасно ли им пользоваться?

Государство получает доступ к моим личным данным? Это законно?

По мнению ведущего юриста общественной организации "РосКомСвобода" Саркиса Дарбиняна, вторжение государства в интернет-трафик пользователей –это проявление цензуры, которая ограничивает их конституционные права. Под видом защиты может видоизменяться или удаляться информация, которую хотят скрыть чиновники.

"Подобные практики мы оцениваем как наступление на свободу слова, которая несёт ещё большие риски. Право человека на свободу распространения информации, на свободу самовыражения онлайн и на защиту его приватности", – заявил Дарбинян.

По словам юриста практики, подобные man-in-the-middle, встречаются в странах с репрессивным режимом, где интернет строго контролируется. При этом он ожидает, что Россия пойдёт по пути Казахстана, потому что в обеих странах государственные органы стараются принимать максимальное участие в вопросах контроля информации и цензуры.

Заработает ли национальный сертификат безопасности в этот раз – неизвестно. Возможно, проект будет заморожен, как год назад или 4 года назад. Очевидно также, что в показаниях чиновников, курирующих внедрение технологии, есть некоторые разночтения. Пользователи же, эксперты и журналисты прежде всего опасаются оказаться "под колпаком". И это главный вопрос. Нет ли у государства доступа к моим личным данным, если никаких отечественных сертификатов я себе не ставил и ставить не собираюсь?

Кто в Казахстане блокирует интернет?

Непосредственным контролем над доступом к сети и системой блокировки интернет-сервисов в Казахстане располагает РГП на ПХВ "Государственная техническая служба". Ранее организация была подведомствена Министерству информации и коммуникаций, но в августе 2017 года её передали Комитету национальной безопасности РК. Результаты работы и активность гостехслужбы оценить невозможно, так как вся статистика засекречена.

Также с октября 2018 года Генеральная прокуратура, КНБ, Министерство обороны и МВД имеют право на приоритетное использование и блокировку интернета и связи при чрезвычайной необходимости. Для использования приоритета ведомства должны запрашивать разрешение у Генеральной прокуратуры. В экстренных случаях руководство КНБ имеет право блокировать интернет без запроса с условием, что уведомит Генеральную прокуратуру о причинах блокирования не менее чем за 24 часа.

Согласно официальной статистике, ни одно из четырёх ведомств ни разу не пользовалось данной функцией.